Los ciberataques siguen en aumento, esa es la realidad. En este sentido, los ciberdelincuentes se aprovechan cada vez más de las complejas y volátiles emociones humanas para acceder a los datos confidenciales de sus víctimas.

En este artículo, analizamos las emociones que buscan despertar los cibercriminales en sus víctimas mediante técnicas de ingeniería social.

Vivimos en un mundo digital en constante evolución, la ingeniería social se ha convertido en una de las amenazas más sofisticadas y engañosas que enfrentamos en el ámbito de la ciberseguridad.

Los ciberdelincuentes han perfeccionado sus técnicas, explotando no solo vulnerabilidades técnicas, sino también nuestra propia psicología. En este emocionante viaje a través del lado oscuro de la red, exploraremos cómo los atacantes utilizan las emociones humanas como su arma secreta en la ingeniería social.

Desde el miedo hasta la curiosidad, pasando por la avaricia y la compasión, desentrañaremos las estrategias que los ciberdelincuentes emplean para manipular a sus víctimas y hacerse con datos personales valiosos

1. El miedo, la técnica de ingeniería social más poderosa

Kevin Mitnick , reputado hacker a nivel mundial, adquirió tempranamente la habilidad de emplear las emociones como herramienta de manipulación en su estrategia de ingeniería social.

Durante ese período, su foco principal eran los administradores de sistemas, y su aproximación a la ingeniería social comenzaba con el contacto telefónico.

Kevin utilizaba el miedo como su recurso emocional preferido, tal como lo relata en su obra literaria titulada “Ghost in the Wires”.

“Llamaba a la empresa que había elegido como objetivo, preguntaba por su sala de ordenadores, me aseguraba de que estaba hablando con un administrador de sistemas y le decía: ‘Soy [cualquier nombre ficticio que me viniera a la cabeza en ese momento], del servicio técnico de DEC. Hemos descubierto un error catastrófico en su versión de RSTS/E. Podría perder sus datos’. Podría perder sus datos“, decía Kevin en su libro.

Cuando la persona está lo suficientemente asustada, le digo: “Podemos parchear su sistema sin interferir en sus operaciones”. “En ese momento, el tipo (o, a veces, la mujer) apenas podía esperar para darme el número de teléfono y el acceso a la cuenta del administrador del sistema”.

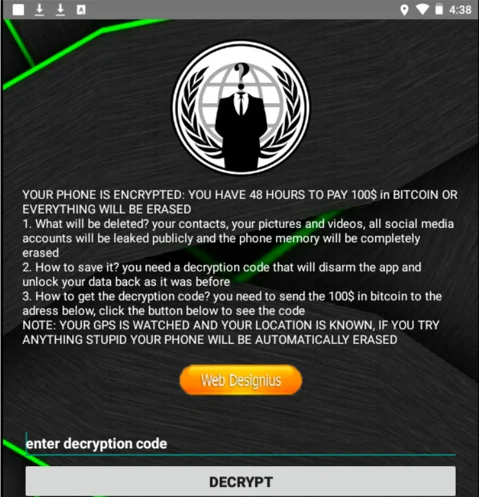

¿Qué vemos en este ejemplo? Una sensación de miedo. ‘Tienes 48 horas para pagar 100 dólares en bitcoin o perderás todos tus datos’. Es psicología simple, los ciberdelincuentes te asustan para que actúes rápido.

Así, los cibercriminales siempre juegan con emociones que se complementan unas con otras: urgencia y miedo.

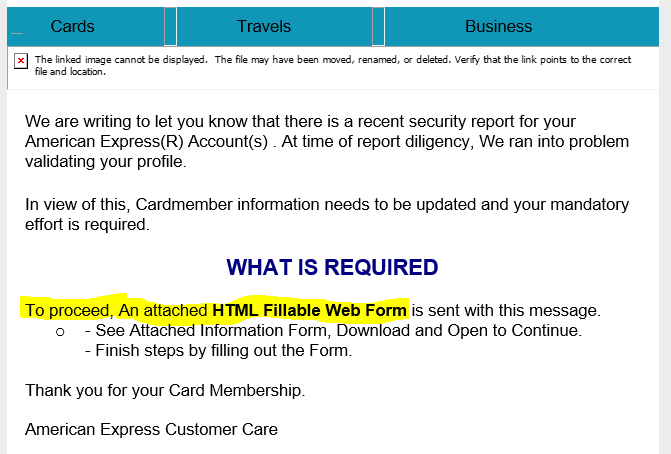

Esta vez, tenemos un ejemplo de una situación temerosa que involucra la seguridad de cuentas de crédito.

¿Has recibido un informe de seguridad relativo a tu cuenta de American Express? Existe la preocupación de que puedan cerrar tu cuenta si no tomas medidas al respecto.

Para continuar, tan solo necesitas abrir y completar el formulario web adjunto. Lamentablemente, esto facilita la tarea a los ciberdelincuentes.

Además, es importante destacar la persistente táctica de phishing que utiliza el mensaje “alguien ha accedido a su cuenta”. Te instan a ingresar tu nombre de usuario y contraseña para averiguar quién ha accedido.

2. Sensación de urgencia: actúa YA

“Contesta ya”, “rápido”, “no demores más”, entre otras expresiones, nos indican una sensación de actuar rápido, de que el tiempo corre en tu contra.

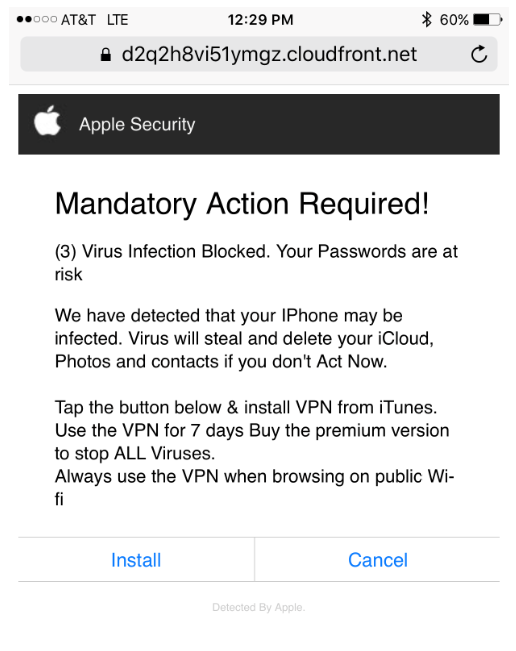

Es común encontrar alertas de seguridad falsas que incluyen signos de exclamación. Esta situación genera una sensación de urgencia, como la siguiente: “Tu iCloud, fotos y contactos están en peligro, actúa ahora para evitar que un virus los borre y robe”.

Es más, resulta notable que estas alertas suelen incorporar dos botones atractivos que invitan a hacer clic, lo que incrementa el riesgo de caer en un ataque de phishing.

Deberás tomar la decisión entre “Instalar” y “Cancelar”, pero ten en cuenta que ambas opciones pueden ser trampas tendidas por hackers.

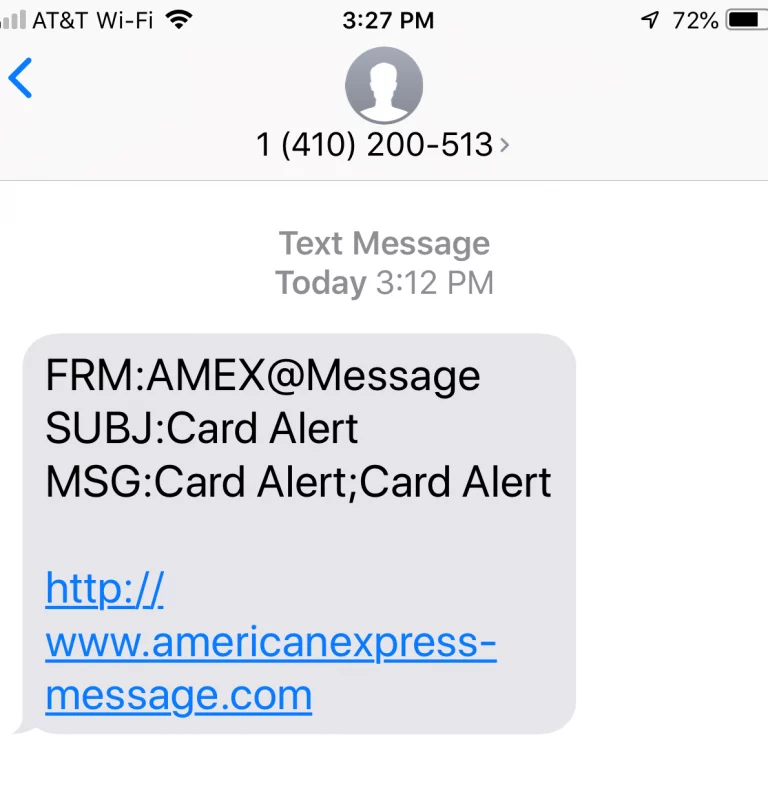

Viendo este otro ejemplo de phishing vía SMS (también llamada técnica de smishing), la sensación de urgencia es más que evidente.

Primero, si la Alerta de Tarjeta se menciona en tres ocasiones, es evidente que American Express tiene una razón legítima para comunicarse contigo.

De manera similar, es posible que la mayoría de los empleados no se percaten de que falta la letra “s” al final de “http://”, lo cual denota la falta de seguridad, pues todas las empresas y especialmente los bancos, deben tener en la URL el protocolo https, que garantiza la seguridad de la página web.

Además, es importante reconocer que las empresas de tarjetas de crédito están enviando un gran número de alertas en la actualidad.

3. La curiosidad mató al gato… e hizo ganar al ciberdelincuente

La curiosidad es una parte intrínseca del ser humano, eso es una realidad.

No obstante, también es una realidad que los ciberdelincuentes usan, en sus técnicas de ingeniería social, despertar la curiosidad de sus potenciales víctimas para llevar a cabo la estafa y hacerse con tus datos personales.

Veamos un par de ejemplos para entenderlo mejor:

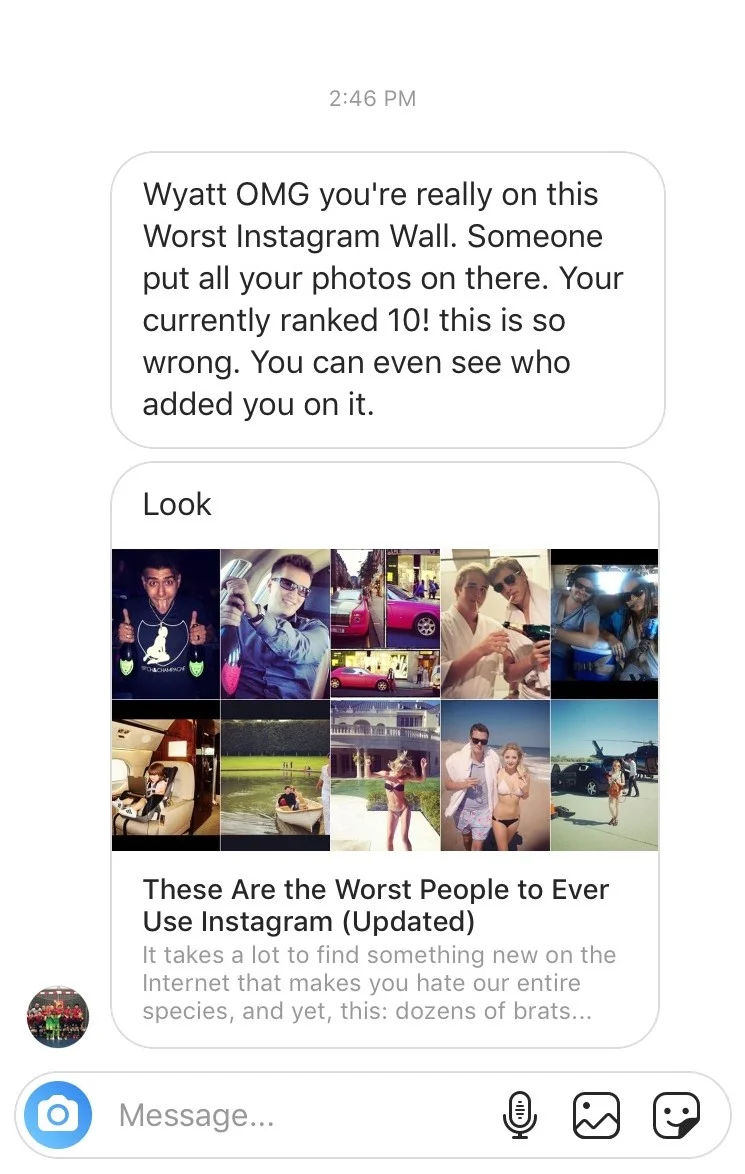

Al recibir un mensaje que dice: “OMG, te encuentras en la peor página de Instagram; alguien ha colocado todas tus fotos allí”, es natural sentir una cierta inquietud. Sin embargo, quizá sea la frase final la que más te tiente a hacer clic: “¡Incluso puedes descubrir quién te ha incluido en ella!”

Ahora bien, la pregunta que surge es si esto puede ser cierto. La curiosidad puede ser una poderosa fuerza que influye en la toma de decisiones de tus usuarios finales.

Curiosidad e ingeniería social en accidentes aéreos

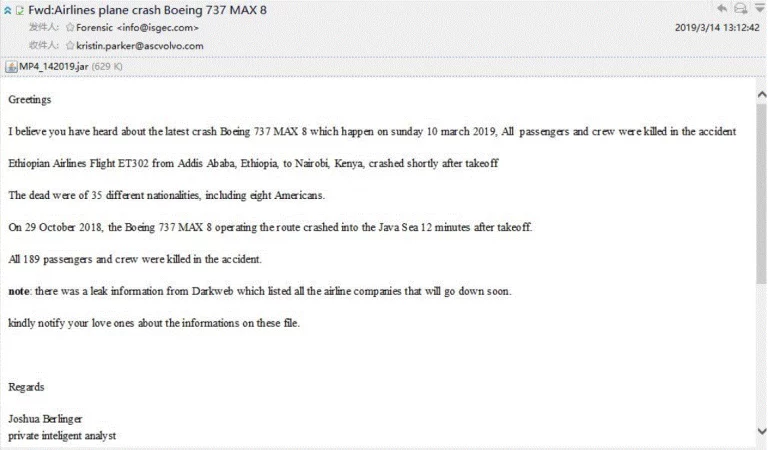

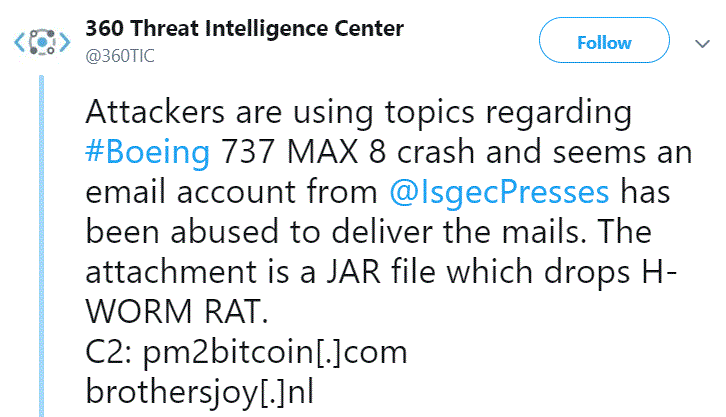

Prosiguiendo con otro ejemplo de “curiosidad”, la calidad puede haber sido baja, pero su relevancia era extraordinariamente alta. Sucedió después del segundo accidente que involucró al Boeing MAX 8, y se trata de correos electrónicos que contenían un archivo adjunto supuestamente filtrando información sobre los riesgos de volar en estos aviones.

Sin embargo, 360 Threat Intelligence Center, la división de investigación de 360 Enterprise Security Group, comunicó en su cuenta oficial de Twitter, sobre este caso de ingeniería social, advirtiendo a los usuarios de no picar en esta estafa.

4. Codicia

Del mismo modo, los ciberdelincuentes buscan despertar en sus víctimas una sensación de que pueden gana algo, unido a la sensación de urgencia.

Si actúas YA, puedes ganar esto, o lo otro, pero te piden que pinches en el enlace (el cual es malicioso) lo antes posible, de lo contrario, no podrás beneficiarte del supuesto premio.

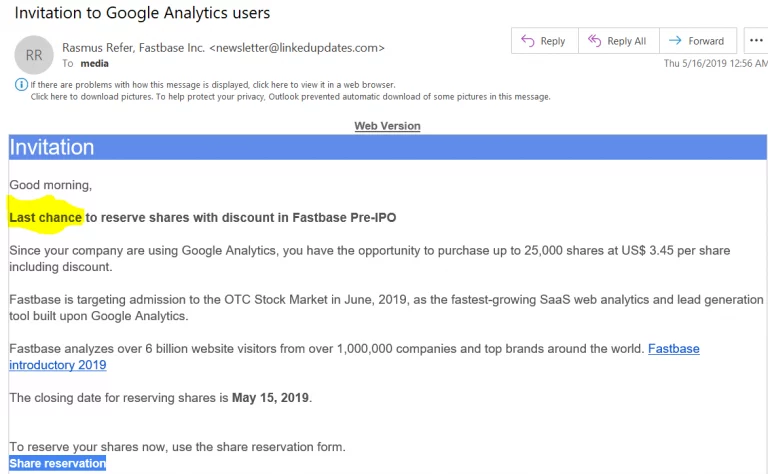

Vemos en este email varias cosas que incitan a pensar que se trata de una estafa:

- ‘Última oportunidad’: Ya de primeras te están metiendo prisa en algo que no has pedido ni has tenido nada que ver. Cuando veamos una sensación de urgencia y de codicia, hay que pensar que es muy probable que se trate de una estafa de ingeniería social.

- Ganar dinero: Los ciberdelincuentes buscarán tu atención haciéndote creer que puedes ganar mucho dinero por la cara, sin hacer nada. Esto es claramente un indicador de que es una estafa en toda regla.

- Invitación a que te registres en un enlace externo: Si el remitente del email que has recibido te invita a que te ingreses tus datos personales en un enlace externo, estate atento: podría ser una estafa, no piques.

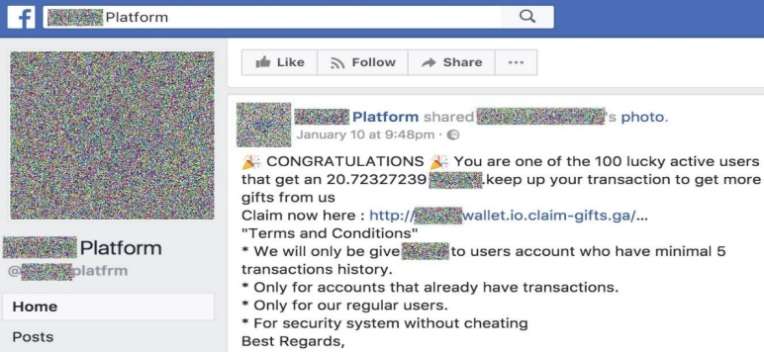

Observando este otro ejemplo de phishing, vemos que pasa claramente lo mismo. La primera palabra es ‘Enhorabuena’, y que eres uno de los 100 afortunados que han ganado ‘algo’.

Claramente es una estafa de ingeniería social: no caigas.

5. Ayuda o utilidad

Según numerosos estudios, se ha constatado que la mayoría de las personas está dispuesta a brindar su ayuda, lo que convierte a las campañas de solicitud de asistencia en altamente efectivas.

Lamentablemente, los hackers y ciberdelincuentes suelen aprovechar tragedias de gran envergadura para solicitar ayuda, aunque en realidad solo están beneficiándose a sí mismos.

Un ejemplo de esta táctica se relaciona con el tiroteo en la mezquita de Nueva Zelanda, un evento trágico que cobró la vida de más de 50 personas en marzo de 2019.

En este caso, se detectaron intentos de suplantación por parte de actores cibernéticos que se hacían pasar por Westpac, una de las principales entidades bancarias de Australia y uno de los mayores bancos de Nueva Zelanda.

“Estos correos electrónicos NO provienen de Westpac, y se aconseja enérgicamente a cualquier persona que reciba uno de ellos que lo reenvíe a phishing@westpac.co.nz. Además, si se examina el enlace proporcionado, se podrá advertir que redirige a un sitio web fraudulento con el nombre “mothersawakening”. Además, el número de cuenta que se indica en estos mensajes no es el correcto para realizar donaciones legítimas”, comunicaba Westpac en sus cuentas oficiales tras la estafa.

Concienciación y formación, la mejor defensa contra la ingeniería social

A través de este artículo, hemos reconocido qué emociones buscan despertar los ciberdelincuentes en los seres humanos.

De esta manera, ahora te resultará más fácil detectar los correos maliciosos de los reales y buenos, por lo que estate atento siempre a las emociones anteriormente descritas.

Sólo siendo cauto y paciente, contrastando la información y no pinchando donde uno no debe, se garantiza una menor exposición al ciberriesgo por parte del eslabón más débil: el ser humano.

Zepo, tu mejor aliado en la lucha contra la ingeniería social

Da de alta a tus empleados.

Puedes hacerlo de forma manual o a través de un CSV.

Puedes crear grupos de empleados en función del grado de conocimiento y concienciación que tengan sobre los ciberataques.

Lanza ataques y pon a prueba a tus equipos.

Podrás comprobar en tiempo real quiénes caen en la trampa.

Creamos plantillas personalizadas para tus campañas, en función de los bancos y proveedores con los que trabajáis. Nadie sabrá que es una simulación.

Fórmales en prevención de ciberataques.

Crea cursos personalizados en materia de prevención. 3 minutos al mes.

Basta de cursos aburridos y obligatorios. Con Zepo, aprenderás y te divertirás a la vez.